1. Toda la información referente a las cuentas de usuario se encuentra almacenada en los siguientes ficheros:

etc/passwd

determina quien puede acceder al sistema de manera legitima y que se puede hacer una vez dentro del sistema. Este fichero es la primera linea de defensa del sistema contra accesos no deseados. Debe de mantenerse escrupulosamente y libre de errores y fallos de seguridad. En el tenemos registrados las cuentas de usuarios, asi como las claves de accesos y privilegios.

etc/group

Almacena la información de los grupos del sistema, complemento de /etc/passwd

etc/shadow

es el que almacena las passwords cifradas de dichos usuarios, y la información de validez de la cuenta, caducidad de cuenta y password, tiempos entre recambios, avisos, etc.

etc/gshadow

Al igual que el fichero /etc/shadow de las contraseñas encriptadas para usuarios, también se puede usar un fichero /etc/gshadow de contraseñas encriptadas para grupos.

Se suele usar para permitir el acceso al grupo, a un usuario que no es miembro del grupo. Ese usuario tendría entonces los mismos privilegios que los miembros de su

nuevo grupo.

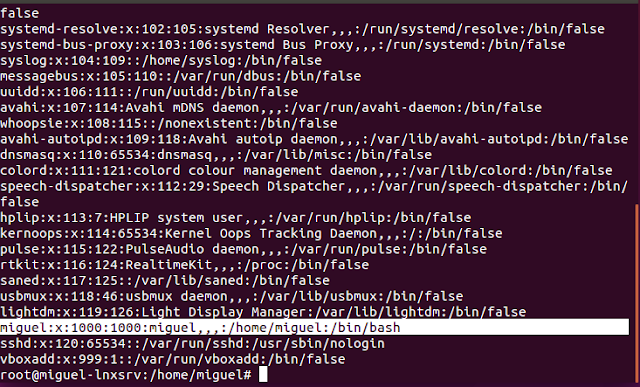

2. Realizar un volcado en pantalla de la/s linea/s del fichero /etc/passwd donde aparezca vuestro username.

3. Escribe la linea de vuestro username y explica

el significado de cada campo. ¿Cual es su UID y su GID? ¿Que deben cumplir sus

valores?

Campos:

1.- login(miguel)

2.- contrseña(x)

3.- UID(1000)

4.- GID(1000)

5.- nombre de usuario(miguel)

6.- directorio(home/miguel)

7.- shell(bin/bash)

4. Comenta

las diferencias respecto la línea del usuario root. ¿Cuál es su UID y su GID?

UID: 0

GID: 0

5. ¿Has podido ver la contraseña de tu usuario?

¿Donde se encuentra?

Esta se encuentra encriptada pero esta en el archivo /etc/shadow

6. Visualiza el fichero /etc/shadow. ¿Se puede acceder? ¿Como harias para acceder? Escribe las lineas de tu usuario personal y del usuario root.

Sí, escribiendo en el terminal nano /etc/shadow estando con permisos de administrador, osea como root.

7. Visualiza el fichero de grupos /etc/group y anota las líneas de grupo de tu usuario y el usuario root. Indica el significado de cada campo.

1.- miguel(nombre del grupo)

2.- contraseña(x)

3.- 1000(GID)

8. ¿Existe un nombre de grupo con tu nombre de usuario? ¿Cual será su contraseña?

Si existe pero su contraseña se encuentra encriptada

9. Lista a que grupos pertenece tu usuario. Hacerlo tanto con el comando grep como con una instrucción especifica.

10. Añade un nuevo usuario con nombre nadie, definiendo sólo su login. Observa las nuevas entradas en los ficheros passwd, shadow y group, y anótalas. ¿Que password o símbolo se le ha asignado por defecto? Indicalo.

Su password se encripta y por defecto muestra una "x" y en directorio se muestra el símbolo "!".

11. Añadele password al usuario nadie. ¿Se puede realizar desde tu perfil de usuario?

Sí, se puede hacer desde el usuario

12. Indica cómo funciona el comando de configuración del password del nuevo usuario creado. Mira que ficheros (passwd, group, shadow) han modificado su contenido.

13. Modifica algunas características del usuario nadie. - Nombre del usuario, - Directorio de trabajo del usuario. - Shell que usuará por defecto el usuario. - Grupo de base del usuario: Por ejemplo root. Hazlo poco a poco, es decir, prueba de hacer cada opción por separado y ver que es lo que modifica en los respectivos ficheros. ¿Que fichero únicamente se modifica?

Se modifica el fichero /etc/passwd

14. El usuario nadie sólo pertenece a un grupo (un grupo existente indicado en el apartado anterior). Permite que el usuario nadie pertenezca a los siguientes grupos también: lpadmin, admin, el grupo de tu usuario. Verifica los cambios realizados.

15. Crea un grupo de usuario vacío llamado migrupo. Verifica los cambios realizados en los 3 ficheros de referencia. ¿Cual de ellos modifica únicamente?

Se modifica unicamente el fichero /etc/group.

16. Modifica el nombre del grupo creado anteriormente a otrogrupo

17. Elimina el grupo de usuarios creado anteriormente

18. Elimina el usuario nadie.

19. Repite los ejercicios de 10 al 18 realizándolos en entorno gráfico.

Para crear un usuario nos vamos a configuración del sistema, cuentas de usuarios, y en el botón "+" añadimos al usuario, y en el botón "-" eliminamos al usuario.